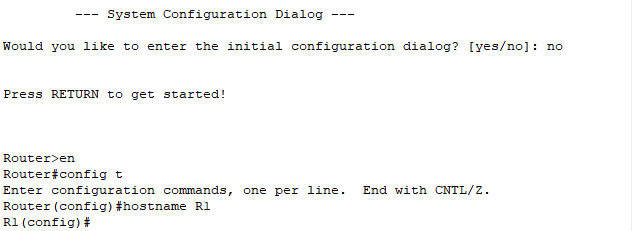

hostname 변경

먼저 장비를 쉽게 구분하기 위해서 hostname 명령어를 통해서 장비 이름을 변경한다. 간혹 SSH, VTP 등을 설정할 때는 default name을 사용할 수 없기 때문에 hostname을 필수적으로 변경해주어야 한다. (스위치도 동일하게 변경)

Router> enable

Router# config t

Router(config)# hostname R0 -> hostname을 R0으로 변경한다.

R0(config)#

Router> enable

Router# config t

Router(config)# hostname R1 -> hostname을 R1로 변경한다.

R1(config)#

Router의 각 Interface에 IP 주소 부여

라우터 사이의 네트워크 주소를 10.10.10.0/24로 설정하고, 각 라우터 내부의 네트워크 주소를 192.168.10.0/24, 192.168.20.0/24로 지정한다.

R0(config)# int s0/0/0

R0(config-if)# ip add 10.10.10.1 255.255.255.0 -> IP 주소를 10.10.10.1/24로 부여한다.

R0(config-if)# no shut

R0(config-if)# int f0/0

R0(config-if)# ip add 192.168.10.1 255.255.255.0 -> IP 주소를 192.168.10.1/24로 부여한다.

R0(config-if)# no shut

R1(config)# int s0/0/0

R1(config-if)# ip add 10.10.10.2 255.255.255.0 -> IP 주소를 10.10.10.2/24로 부여한다.

R1(config-if)# no shut

R1(config-if)# int f0/0

R1(config-if)# ip add 192.168.20.1 255.255.255.0 -> IP 주소를 192.168.20.1/24로 부여한다.

R1(config-if)# no shut

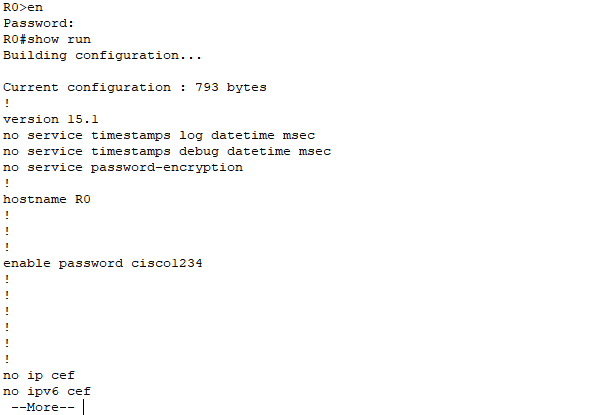

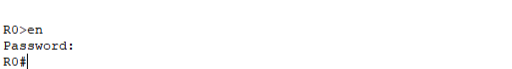

Privileged Mode 진입 암호 설정

1. enable password

Privileged Mode에 진입하기 위한 암호를 설정하는 명령어로, 설정된 암호문은 평문으로 저장된다.

R0(config)# enable password cisco1234 -> 암호를 cisco1234로 설정한다.

User Mode로 이동한 다음 다시 Privileged Mode로 접근하면 위의 명령어로 지정한 패스워드를 요구한다.

show running-config 명령어를 입력하여 패스워드 설정사항을 확인하면 암호가 평문으로 저장됨을 확인할 수 있다.

2. enable secret

Privileged Mode에 진입하기 위한 암호를 설정하는 명령어로, 설정한 암호문은 암호화되어 저장된다.

R0(config)# enable secret test1234 -> 암호를 test1234로 설정한다.

enable password 명령으로 설정한 암호보다 우선적으로 적용되어, 두 명령 모두 사용했을 경우에는 enable secret 명령으로 설정한 암호를 입력해야 Privileged Mode로 진입할 수 있다. enable secret 명령이 우선 적용되어 cisco1234 암호가 아닌 test1234를 입력해야 Privileged Mode로 진입 가능하다.

show running-config 명령어를 입력하여 패스워드 설정사항을 확인하면 암호화되어 저장됨을 확인할 수 있다.

3. service password-encryption

enable password 명령어로 암호를 설정하면 평문으로 저장되어 암호가 노출될 가능성이 있다. 이러한 문제를 해결하기 위해 설정된 암호를 모두 암호화할 수 있는 서비스를 제공하는 명령어이다.

enable password 명령어로 설정했던 cisco1234 패스워드도 암호화된 것을 확인할 수 있다.

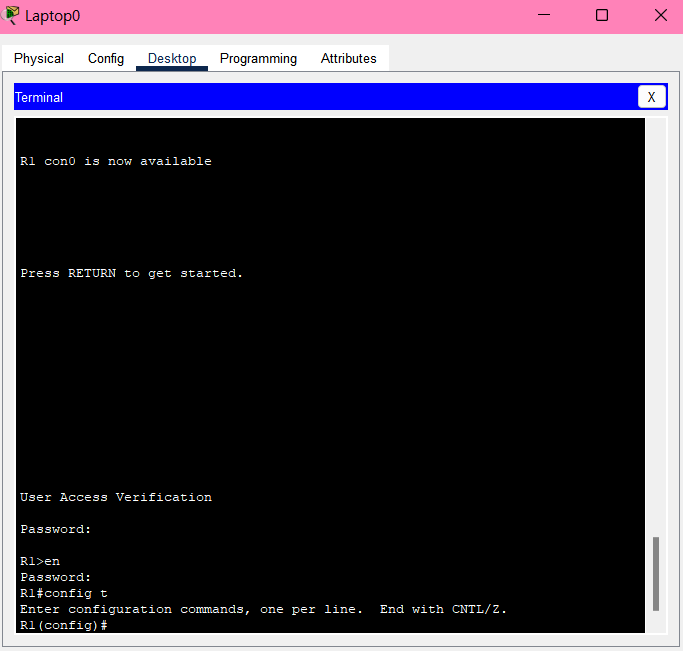

Console 접속 암호 설정

네트워크 장비의 사용 초기에는 별도의 원격 접속이 설정되어있지 않으므로 네트워크 장비들을 컴퓨터와 연결하여 제어해야 한다. 이때, Console 케이블을 사용한다. 위의 그림처럼 노트북의 RS232 포트와 R1 라우터의 Console 포트를 Console Cable을 사용하여 연결하면, 노트북의 Terminal 창을 통해 라우터의 프롬프트 명령창을 이용할 수 있다.

보안을 위해 콘솔 접속 시에 사용될 암호를 설정해야 한다. 콘솔 설정 모드로 진입한 후, 사용할 암호를 지정하고 로그인할 때 설정한 암호를 입력하도록 한다.

R1(config)# line con 0 -> 콘솔 설정 모드로 진입한다. (콘솔 번호는 0번부터 시작)

R1(config-line)# password cisco -> 콘솔 암호를 설정한다.

R1(config-line)# login -> 접속 시도할 때 암호 입력을 요구하도록 한다.

콘솔 창에 접속하게 되면 User Access Verifacation 이라는 문구와 함께 패스워드를 요구한다. 이때, 위의 명령어로 설정한 cisco 암호를 입력하게 되면 User Mode로 진입할 수 있게 된다.

원격 접속 암호 설정

1. Telnet 접속

원격 접속 시, telnet을 사용하여 접속하도록 설정한다.

R0(config)# line vty 0 4 -> 원격 접속 설정 모드로 진입한다. (0~4 총 5개의 동시 원격 접속이 가능)

R0(config-line)# password cisco -> 원격 접속 암호를 설정한다.

R0(config-line)# login -> 원격 접속 시 암호를 요구하도록 설정한다.

PC의 Command Prompt 창에서 telnet 192.168.10.1 (라우터 IP) 명령어를 통해 원격 접속을 할 수 있다. 원격 접속을 시도하게 되면, 암호를 요구하게 되는데 위에서 설정한 cisco 암호를 입력하게 되면 User Mode로 진입할 수 있다.

R0(config)# line vty 0 4

R0(config-line)# no login -> 원격 접속 시 암호를 요구하지 않도록 설정한다.

위와 같이 설정한다면 원격 접속 시, 비밀번호를 요구하지 않고 즉시 User Mode로 진입할 수 있다.

2. SSH 접속

원격 접속 시, SSH을 사용하여 접속하도록 설정한다. SSH를 사용하기 위해서는 hostname을 Default 값이 아닌 다른 이름으로 변경해주어야 하며 domain과 key가 필요하다.

R1(config)# ip domain name cisco.com -> 도메인을 생성한다.

R1(config)# crypto key generate rsa -> RSA 암호 알고리즘으로 key를 생성한다.

도메인과 키를 생성한 후에, 원격 접속을 위한 암호를 설정한다.

R1(config)# line vty 0 4

R1(config-line)# transport input ssh

-> ssh를 사용하여 접속 가능하도록 설정한다. (telnet의 경우 transport input telnet을 생략 가능)

R1(config-line)# password cisco

R1(config-line)# login

PC의 프롬프트 명령창에 ssh -l cisco (도메인 네임) 192.168.20.1 (라우터 IP) 명령어를 통해 원격 접속을 할 수 있다. 원격 접속을 시도하게 되면, 암호를 요구하게 되는데 위에서 설정한 cisco 암호를 입력하게 되면 User Mode로 진입할 수 있다.

3. 개별 권한을 가진 계정 별 원격 접속

사용자 계정 별로 권한을 부여하여 원격 접속 시 사용할 수 있는 명령어를 제한할 수 있다.

show privileged 명령어로 현재 권한 레벨을 확인해보면 User Mode는 1, Privileged Mode는 15의 권한을 가지고 있다.

R1(config)# username testuser privilege 2 password test1234

-> 암호가 test1234이고, 2단계의 권한을 가진 testuser 계정을 생성한다.

R1(config)# line vty 0 4

R1(config-line)# login local -> 생성한 계정의 암호를 사용하여 접속하도록 한다.

ssh -l testuser 192.168.20.1 명령어를 통해 testuser 계정으로 ssh 원격 접속을 시도하게 되면 암호를 요구하는 것을 확인할 수 있다. 생성했던 계정의 암호를 입력하면 testuser 계정의 권한이 2레벨이므로 User Mode가 아닌 Privileged Mode로 진입하게 된다.

testuser 계정에 레벨 2의 권한만을 부여했으므로 Privileged Mode에서 config t 명령어로 Global Configuration Mode로 진입을 시도하면 실패하는 것을 확인할 수 있다.

4. Switch 원격 접속

원격 접속을 하기 위해서는 IP 주소를 등록해야 하지만 라우터와 달리 IP 주소를 부여하는 방법이 다르다. VLAN 1 인터페이스에 IP를 설정하여 해당 IP 주소를 통해 원격 접속을 시도할 수 있다.

SW0(config)# int vlan 1 -> VLAN 1 인터페이스 설정 모드로 진입한다.

SW0(config-if)# ip addr 192.168.10.10 -> VLAN 1에 IP 주소를 부여한다.

SW0(config-if)# no shut

SW0(config-if)# line vty 0 4

SW0(config-line)# password cisco

SW0(config-line)# login

원격 접속을 위한 IP 설정과 암호 설정을 모두 마친 뒤, PC에서 telnet 192.168.10.100 명령어로 접속할 수 있다.

공부하면서 정리한 내용을 글로 작성하였습니다.

혹시나 잘못된 내용이 있다면 댓글로 알려주시면 감사하겠습니다 :)

'Network > PacketTracer Practice' 카테고리의 다른 글

| [CISCO / 시스코 실습] MAC TABLE 실습 (1) | 2023.11.30 |

|---|---|

| [CISCO / 시스코 실습] VTP 실습 (0) | 2023.11.23 |

| [CISCO / 시스코 실습] VLAN 생성 및 구축 (0) | 2023.11.17 |

| [CISCO / 시스코 실습] CISCO 시스코 IOS 운영 모드 (0) | 2023.01.03 |

| [CISCO / 시스코 실습] Interface 연결 및 활성화 (0) | 2023.01.03 |