다음과 같이 토폴로지를 구성하여 터널링 실습을 진행해보도록 하자.

- HOST 1 (Win100) : 외부망 100.100.100.100 (VMnet1), 내부망 10.10.10.254 (VMnet3)

- HOST 2 (Win200) : 외부망 200.200.200.200 (VMnet2), 내부망 20.20.20.254 (VMnet4)

- Rocky Linux : 10.10.10.10 (VMnet3)

- KALI Linux : 20.20.20.20 (VMnet4)

R1 라우터에는 다음과 같이 NAT 설정이 되어있는 상태이다.

Router(config)# int f0/0

Router(config-if)# ip nat outside

Router(config)# int f1/0

Router(config-if)# ip nat inside

Router(config)# int f2/0

Router(config-if)# ip nat inside

Router(config)# access-list 1 permit 100.100.100.0 0.0.0.255

Router(config)# access-list 1 permit 200.200.200.0 0.0.0.255

Router(config)# ip nat inside source list 1 int f0/0 overload

1) 윈도우 서버 내부망, 외부망 설정

HOST1 윈도우 서버에 Network Adapter 를 추가하여, 다음과 같이 내부망, 외부망을 구성한다.

마찬가지로, HOST2 윈도우 서버에서도 Network Adpater 를 추가하여 다음과 같이 내부망, 외부망을 구성한다.

2) 내부망 Linux IP 주소 설정

윈도우 서버의 내부망과 연결될 Linux 의 IP 주소를 다음과 같이 설정한다.

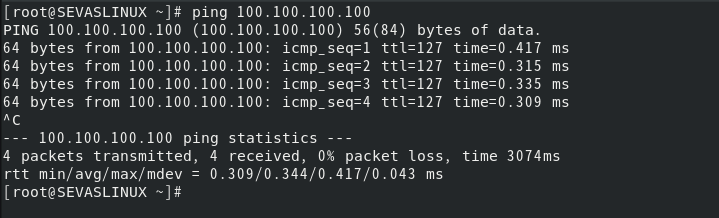

3) 외부망끼리 통신 확인

외부망끼리 통신이 정상적으로 이루어지는지 확인한다.

현재, 외부망 통신에서는 패킷이 암호화되지 않은 평문 상태로 전달되고 있는 것을 확인할 수 있다.

4) LAN 라우팅

내부망과 외부망의 통신이 가능하도록 하기 위해서는, LAN 라우팅을 설정해야 한다.

LAN 라우팅을 설정하고 나면, 내부망인 VMnet 3 10.10.10.10 Rocky 리눅스에서 외부망인 VMnet1 100.100.100.100 Window 서버로의 통신이 정상적으로 이루어지는 것을 확인할 수 있다.

또한, 내부망인 VMnet4 20.20.20.20 KALI 리눅스에서 외부망인 VMnet2 200.200.200.200 Window 서버로의 통신도 정상적으로 이루어지는 것을 확인할 수 있다.

4) 터널링 설정

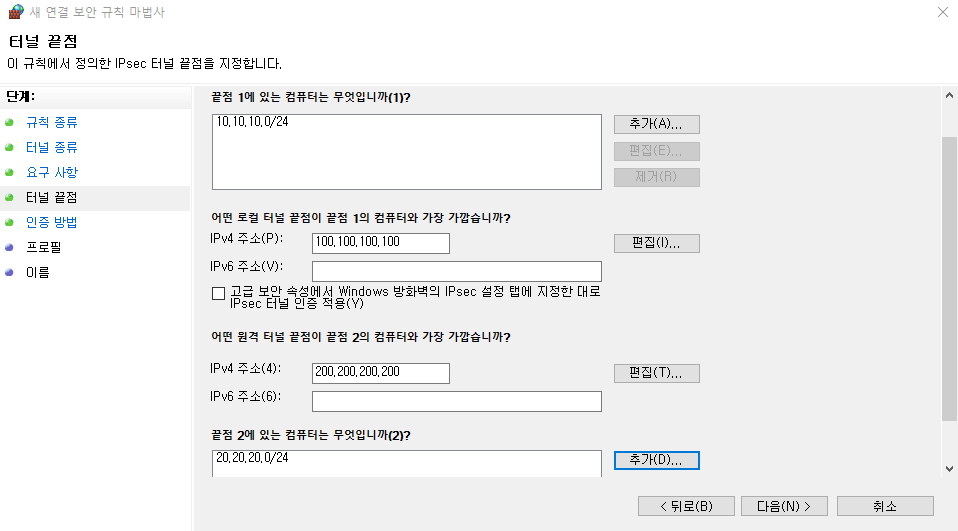

내·외부망 사이의 통신은 정상적으로 수행되지만, HOST1 과 HOST 2 의 내부망끼리는 통신이 이루어지지 않는다. 따라서, 터널링 설정을 통해 두 내부망 사이의 통신이 이루어질 수 있도록 설정한다.

Window + R 키를 누른 후, wf.msc 명령어를 통해 Windows Firewall with Advanced Security 관리 도구를 실행한다.

연결 보안 규칙 - 새 규칙을 클릭하여 방화벽 설정 규칙을 새로 추가한다.

내부망끼리의 통신이 가능하도록 하기 위해, 터널링 규칙을 추가한다.

별도의 선택 과정없이 위와 같이 체크한 후 다음 단계로 넘어간다.

다음과 같이 터널링을 연결할 범위 구간을 설정한다.

다음으로 터널링 연결 인증 방법에 대한 규칙 (키 교환) 을 설정한다.

win100 과 win200 모두 같은 키 값을 공유하도록 설정하여 보안 연결을 정상적으로 성립할 수 있도록 한다.

별도의 선택 과정없이 다음 단계로 넘어간다.

생성한 터널링 규칙의 이름을 지정하면 터널링 설정이 마무리된다.

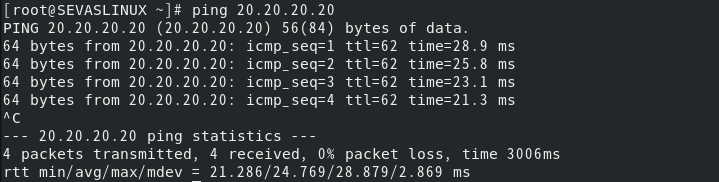

5) 내부망끼리 통신 확인

터널링 설정이 완료되고나면, 내부망끼리의 통신이 정상적으로 이루어지는지 확인한다.

터널링을 통해, 내부망끼리 ping 통신이 정상적으로 이루어지는 것을 확인할 수 있다.

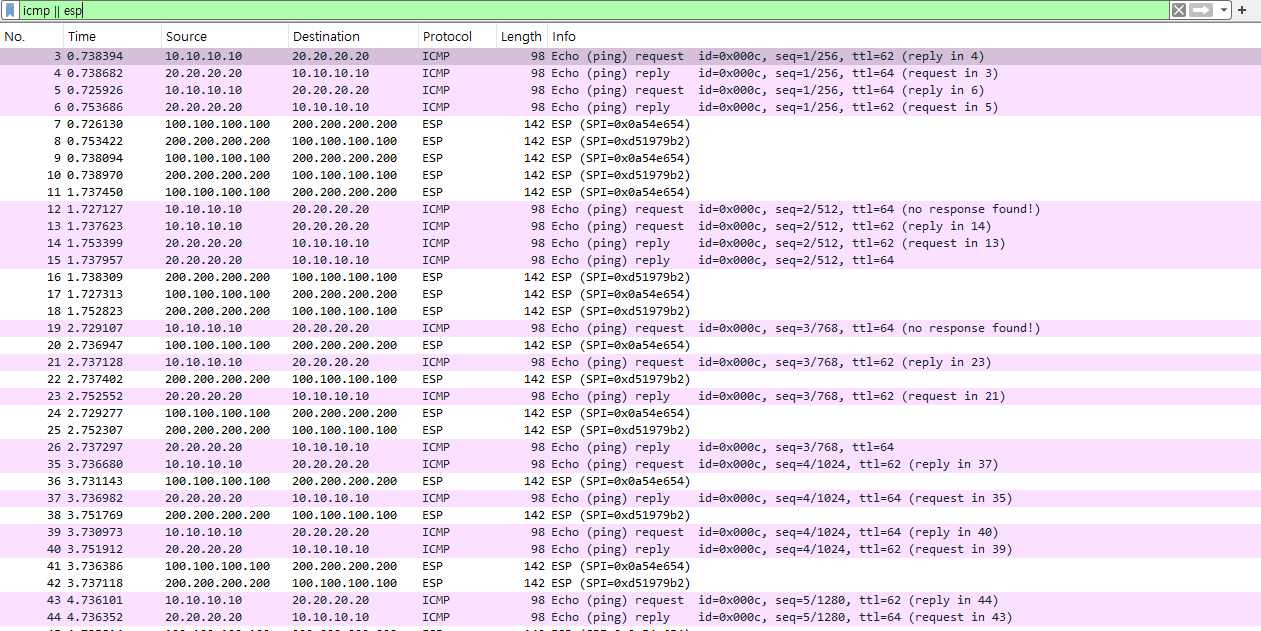

이때 패킷을 캡쳐해보면, 내부망 패킷은 암호화되지 않아 ICMP 평문으로 패킷 교환이 이루어지고 외부망 패킷은 ESP 패킷으로 암호화되어 패킷 교환이 이루어지는 것을 확인할 수 있다.

공부하면서 정리한 내용을 글로 작성하였습니다.

혹시나 잘못된 내용이 있다면 댓글로 알려주시면 감사하겠습니다 :)

'OS > Window' 카테고리의 다른 글

| [WINDOW] 윈도우 FTP (File Transfer Protocol) 서비스 (0) | 2025.02.11 |

|---|---|

| [Window] VMware 가상 머신 설치 (0) | 2025.02.03 |